Wichtige Erkenntnisse:

-

Das EU Cybersecurity Act verbessert die Sicherheit digitaler Produkte und ihre Widerstandsfähigkeit gegen Cyberbedrohungen. Es legt verbindliche Sicherheitsstandards für alle digitalen Produkte fest, einschließlich Software und IoT-Geräte. (Europäischen Union, Policy and legislation | Veröffentlichung

-

Hersteller und Lieferanten müssen die CRA-Standards einhalten, wodurch die Gesamtsicherheit verbessert wird. Das Gesetz balanciert Risiken und Vorteile aus, berücksichtigt die Interessen der Nutzer und fördert eine breite Einbindung der Interessengruppen.

-

Trotz der Komplexität der Umsetzung und der Konflikte zwischen den Interessengruppen betont das Cyber Resilience Act die demokratische Teilhabe und berücksichtigt das Feedback der Gemeinschaft.

Was ist das EU Cybersecurity Act 2024?

Das EU Cybersecurity Act ist eine von der Europäischen Union etablierte Verordnung, die die Sicherheit digitaler Produkte verbessern und deren Widerstandsfähigkeit gegen Cyberbedrohungen sicherstellen soll. Angesichts des unzureichenden Sicherheitsniveaus bei Millionen von elektronischen Produkten zielt das EU-Cybersicherheitsgesetz darauf ab, diese Geräte in ganz Europa zu schützen.

Empfohlene Ressource:

Was ist Cybersicherheit? | Arten und Bedrohungen erklärt

Das Hauptziel des “EU Cybersecurity Resilience Act” ist es, Sicherheitsstandards für alle digitalen Produkte und Dienstleistungen, einschließlich Software und IoT-Systeme, festzulegen. Dieser Vorschlag erfordert, dass Hersteller und Lieferanten diese Sicherheitsstandards einhalten, wodurch die allgemeine Sicherheit des digitalen Ökosystems verbessert und den Nutzern ein stärkerer Schutz geboten wird.

Positive Effekte:

-

Reaktionen auf Risiken: Das Gesetz adressiert Sicherheitsrisiken und schafft eine sicherere Umgebung.

-

Widerspiegelung der Interessen und Präferenzen der Menschen: Es stellt sicher, dass die Sicherheitsanforderungen der Nutzer besser berücksichtigt werden.

-

Verlagerung der Kontrolle von großen Tech-Unternehmen auf eine breitere Öffentlichkeit: Es ermöglicht mehr Interessengruppen, an Entscheidungsprozessen teilzunehmen.

-

Gerechte Verteilung von Nutzen und Lasten: Es sorgt dafür, dass alle gleichermaßen von digitaler Sicherheit profitieren.

Herausforderungen:

- Komplexität der Umsetzung: Die Festlegung und Durchsetzung von Sicherheitsstandards kann zeitaufwendig und kostspielig sein.

-

Interessenkonflikte: Unterschiedliche Interessengruppen können unterschiedliche Sicherheitsbedürfnisse und Prioritäten haben.

Das vorgeschlagene Gesetz betont die Bedeutung der demokratischen Teilhabe und stellt sicher, dass die Ansichten der Gemeinschaft bei der Festlegung von Sicherheitsstandards berücksichtigt werden. Zum Beispiel hat OpenAI Anstrengungen unternommen, um Vorschläge aus der Gemeinschaft zu integrieren, Finanzierung zu sichern und einen demokratischen Prozess für Personen zu fördern, die Vorschläge für KI-Projekte einreichen. Dies umfasst die direkte Einbeziehung von Feedback und Vorschlägen aus verschiedenen Gemeinschaften.

Empfohlene Ressource:

Demokratisierung der KI: Unterschiedliche Bedeutungen, Ziele und Methoden

Was bewirkt das Cybersecurity Act?

Das Europäische Parlament definiert dieses Gesetz wie folgt: „Das Gesetz zur Cyberresilienz zielt darauf ab, die Cybersicherheit digitaler Produkte und damit verbundener Dienstleistungen zu stärken, um die EU widerstandsfähiger gegen Cyberbedrohungen zu machen, indem sichergestellt wird, dass Produkte mit digitalen Elementen gemäß dem Stand der Technik im Bereich Cybersicherheit entworfen, entwickelt und gewartet werden. Diese Gesetzgebung legt spezifische Anforderungen an Hersteller, Entwickler und Vertreiber fest, um Schwachstellen zu beheben und rechtzeitige Updates bereitzustellen, wodurch die allgemeine Sicherheit und Vertrauenswürdigkeit der digitalen Umgebung verbessert wird.“

Diese Definition skizziert klar den Zweck des Gesetzes und wie es umgesetzt werden soll. Das Gesetz stellt sicher, dass digitale Produkte gemäß den neuesten Cybersicherheitspraktiken entworfen, entwickelt und gewartet werden. Es auferlegt spezifische Anforderungen an Hersteller, Entwickler und Vertreiber, um Schwachstellen zu beheben und rechtzeitige Updates bereitzustellen. Dies wiederum verbessert die allgemeine Sicherheit und Vertrauenswürdigkeit der digitalen Umgebung.

Warum brauchen wir das Gesetz zur Cyberresilienz (CRA)? | Beweisführende Beispiele

Wir können die Notwendigkeit dieses Gesetzes durch die Analyse vergangener Cybersecurity-Vorfälle nachvollziehen, die großes öffentliches Interesse geweckt haben. Rückblickend gab es zahlreiche gravierende Cybersecurity-Verstöße, die die Dringlichkeit einer besseren Regulierung verdeutlichten.Mit der rasanten Entwicklung der Künstlichen Intelligenz hat diese Problematik eine noch kritischere Bedeutung erlangt. Im Folgenden möchte ich Sie an drei Beispiele solcher Vorfälle erinnern:

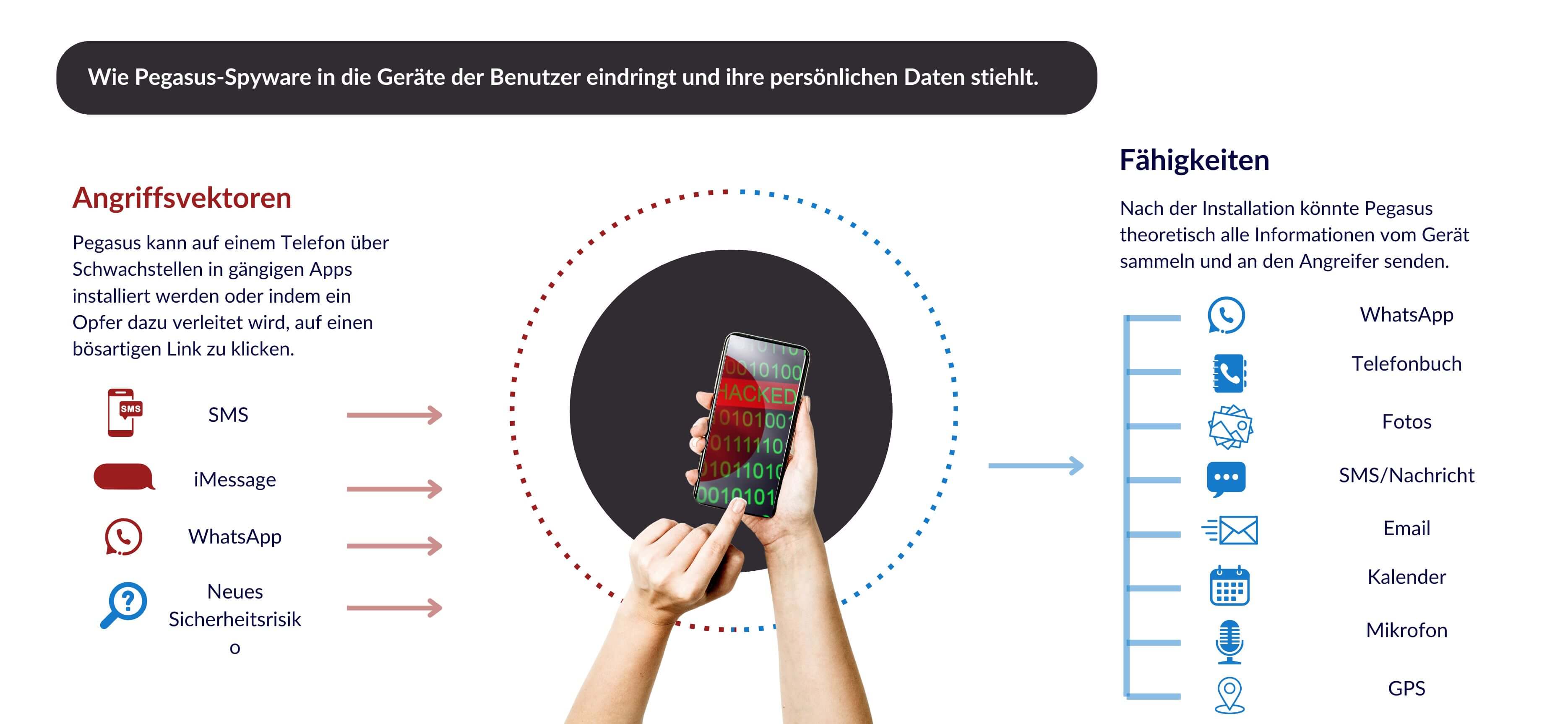

1. Pegasus Spyware

Die Pegasus-Spyware war eine Software, die Sicherheitslücken in Mobiltelefonen ausnutzte, um die Geräte der Nutzer zu infiltrieren und deren persönliche Informationen zu stehlen. Entwickelt von der israelischen NSO Group, ermöglichte diese Software den Zugriff auf die Kamera, das Mikrofon und die Messaging-Anwendungen der Zielgeräte.

Details:

-

Pegasus sorgte für großes Aufsehen, indem es die Telefone vieler Journalisten, Aktivisten und Politiker infiltrierte.

-

Die Software konnte Zielgeräte durch Zero-Click-Angriffe infizieren, was bedeutet, dass das Gerät infiziert werden konnte, ohne dass der Nutzer auf einen Link klicken musste.

-

Da Pegasus schwer zu entdecken war, konnte es über einen langen Zeitraum unbemerkt arbeiten.

Solche Spyware hat deutlich gezeigt, wie gefährlich Sicherheitslücken sein können, indem sie die Privatsphäre und Sicherheit von Einzelpersonen gefährdet. Diese Situation ist ein eindringlicher Hinweis darauf, wie dringend es ist, digitale Produkte sicherer zu machen und die Nutzer zu schützen.

2. WannaCry Ransomware-Angriff

WannaCry war ein Ransomware-Angriff im Jahr 2017, der Computer in etwa 150 Ländern weltweit betraf. Dieser Angriff nutzte eine Sicherheitslücke in Windows-Betriebssystemen aus.

Details:

-

WannaCry verschlüsselte die Dateien der Nutzer, machte sie unzugänglich und drohte, die Dateien zu löschen, wenn das Lösegeld nicht bezahlt wurde.

-

Dieser Angriff betraf eine große Anzahl von Institutionen, darunter Krankenhäuser, Banken und viele große Unternehmen, und verursachte erhebliche betriebliche Störungen.

-

Obwohl Sicherheits-Patches schnell veröffentlicht wurden, um die Ausbreitung des Angriffs zu verhindern, waren die Schäden erheblich und viele Institutionen erlitten erhebliche finanzielle Verluste.

Der WannaCry-Angriff zeigte, wie schnell sich Cybersecurity-Schwachstellen ausbreiten und wie weitreichend ihre Auswirkungen sein können.

3. Cyberangriffe auf Ölanlagen in Europa

Stellen Sie sich vor, es ist das Jahr 2022, und plötzlich geraten Ölanlagen in ganz Europa aufgrund von Cyberangriffen ins Chaos.Es klingt wie eine Szene aus einem Thriller, aber es passiert wirklich.

Details:

-

Diese Angriffe schafften es, in die kritischen Systeme der Ölverteilungsanlagen in Ländern wie Deutschland, Belgien und den Niederlanden einzudringen.

-

Die Angriffe führten zu Unterbrechungen in der Ölversorgung und schweren Störungen der Lieferkette.

-

Die Behörden, die die Vorfälle untersuchten, sagten, diese Angriffe seien keine zufälligen Akte von Unfug gewesen. Sie waren komplex und sorgfältig orchestriert, was viele glauben lässt, dass entweder eine organisierte Verbrechergruppe oder ein staatlich unterstützter Akteur dahintersteckte.

Insbesondere der Energiesektor spürte die Auswirkungen. Dieser Sektor ist nicht nur dafür verantwortlich, dass das Licht anbleibt; er bildet das Rückgrat unseres täglichen Lebens und unserer Wirtschaft. Wenn er getroffen wird, spüren alle die Erschütterung. Deshalb brauchen wir robuste Gesetze wie das Gesetz zur Cyberresilienz, um unsere Verteidigung zu stärken.

Diese Gesetze dienen nicht nur dazu, Hacker fernzuhalten; sie sollen unser Leben schützen und sicherstellen, dass das Licht angeht, wenn man den Schalter betätigt. Es geht darum, sicherzustellen, dass unsere digitale und physische Welt gegen solche Schocks gesichert ist und sowohl Einzelpersonen als auch ganze Regierungen geschützt sind.

Europäisches Parlament verabschiedet das Gesetz zur Cyberresilienz (CRA)

Das Europäische Parlament hat am 12. März 2024 das Gesetz zur Cyberresilienz (CRA), eine umfassende Regelung zur Verbesserung der Cybersicherheit für digitale Produkte und Dienstleistungen, verabschiedet.

Den genehmigten Text können Sie hier einsehen

Dieses Gesetz zielt darauf ab, den wachsenden Bedrohungen durch Cyberangriffe entgegenzuwirken und sicherzustellen, dass digitale Produkte mit robusten Cybersicherheitsmaßnahmen entworfen, entwickelt und gewartet werden. Das CRA führt spezifische Anforderungen für Hersteller, Entwickler und Vertreiber ein, um gegen Schwachstellen zu schützen, und zielt darauf ab, die allgemeine Zuverlässigkeit des digitalen Ökosystems zu erhöhen.

Das Gesetz zur Cyberresilienz wird die Cybersicherheit vernetzter Produkte stärken, Sicherheitslücken in Hardware und Software beheben und die EU zu einem sichereren und widerstandsfähigeren Kontinent machen. Das Parlament hat die Lieferketten geschützt, indem es sichergestellt hat, dass kritische Produkte wie Router und Antivirensoftware eine Cybersicherheitspriorität sind.

Wir haben Mikro- und Kleinunternehmen unterstützt, eine bessere Einbindung der Interessengruppen gewährleistet und die Bedenken der Open-Source-Community berücksichtigt, während wir weiterhin ehrgeizig bleiben. Wir können die bevorstehende Cybersicherheitskrise in den kommenden Jahren nur erfolgreich überwinden, wenn wir erfolgreich zusammenarbeiten.

Nicola Danti, Mitglied des Europäischen Parlaments (Renew Europe, IT)

Wichtige Punkte zum CRA für alle

1- Deine Geräte sicher halten:

Stell dir das CRA wie eine Reihe von Regeln vor, die sicherstellen, dass all deine Geräte – wie Smartphones und Tablets – geschützt bleiben. Genau wie du dein Lieblingsspiel regelmäßig aktualisieren musst, um neue Levels und Fehlerbehebungen zu erhalten, sorgen diese Regeln dafür,dass deine digitalen Geräte kontinuierlich Updates bekommen, um sicher zu bleiben.

2- Was Hersteller und Entwickler tun müssen:

Stell dir vor, du würdest ein neues Spielzeug entwerfen. Du würdest sicherstellen wollen, dass es sicher ist, bevor andere Kinder damit spielen, oder? Genauso müssen die Leute, die deine Apps und Geräte herstellen, nach Problemen suchen und diese schnell beheben und die Nutzer darüber informieren.

3- Gilt für viele Dinge:

Das CRA ist nicht nur für eine Art von Gerät gedacht. Es umfasst eine breite Palette, von deiner Smartwatch bis zur Software, die dir bei den Hausaufgaben hilft. Es ist wie ein großes Sicherheitsnetz für all deine digitalen Sachen.

4- Auf Risiken achten:

Unternehmen müssen nach Sicherheitsproblemen Ausschau halten, so wie ein Rettungsschwimmer über die Schwimmer wacht. Wenn sie ein großes Problem entdecken, müssen sie schnell die richtigen Leute informieren, um alle sicher zu halten.

5- Helfen, sichere Entscheidungen zu treffen:

Wenn du ein neues Handy oder Laptop kaufst, erhältst du Informationen darüber, wie sicher es ist. Das hilft dir, das beste auszuwählen, genau wie du den sichersten Fahrradhelm aussuchen würdest.

6- Ernsthafte Konsequenzen für Regelbrecher:

Wenn Unternehmen diese Regeln nicht befolgen, können sie in Schwierigkeiten geraten, zum Beispiel durch hohe Geldstrafen. Das sorgt dafür, dass sie die Sicherheit ernst nehmen, sodass du darauf vertrauen kannst, dass deine Geräte sicher sind.

7- Zusammenarbeit weltweit:

Das CRA ermutigt die Länder, zusammenzuarbeiten, um gegen schlechte Akteure in der Cyberwelt vorzugehen. Es ist wie eine weltweite Nachbarschaftswache für das Internet, die sicherstellt, dass jeder aufeinander achtet.

Das Cyber Resilience Act (CRA) ist ein großer Schritt zur Verbesserung der Cybersicherheit in der Europäischen Union. Es setzt hohe Standards für digitale Produkte und Dienstleistungen, um Menschen und Unternehmen vor Cyberangriffen zu schützen. Dieses Gesetz zielt darauf ab, die digitale Welt für alle sicherer zu machen. Alle Unternehmen müssen diese Regeln einhalten und Verantwortung übernehmen.

In Zukunft wird jedes Unternehmen seine Pläne anpassen müssen, um diesen neuen Regeln zu entsprechen. Dieser Prozess mag kompliziert erscheinen. Die Einrichtung und Aufrechterhaltung von Sicherheitsstandards kann viel Zeit und Geld in Anspruch nehmen.

Wenn Sie sich fragen, wo Sie anfangen sollen, ist die Antwort einfach: Laden Sie das Dokument zur Abbildung der Anforderungen des Gesetzes zur Cyberresilienz von ENISA herunter und lesen Sie es. Dies wird Ihnen helfen zu verstehen, was Ihr Unternehmen tun muss und wie Sie die Änderungen planen können.

Zusätzlich werde ich in den folgenden Abschnitten des Textes einige Empfehlungen zu diesem Thema geben.

Wichtigkeit der Cybersicherheit

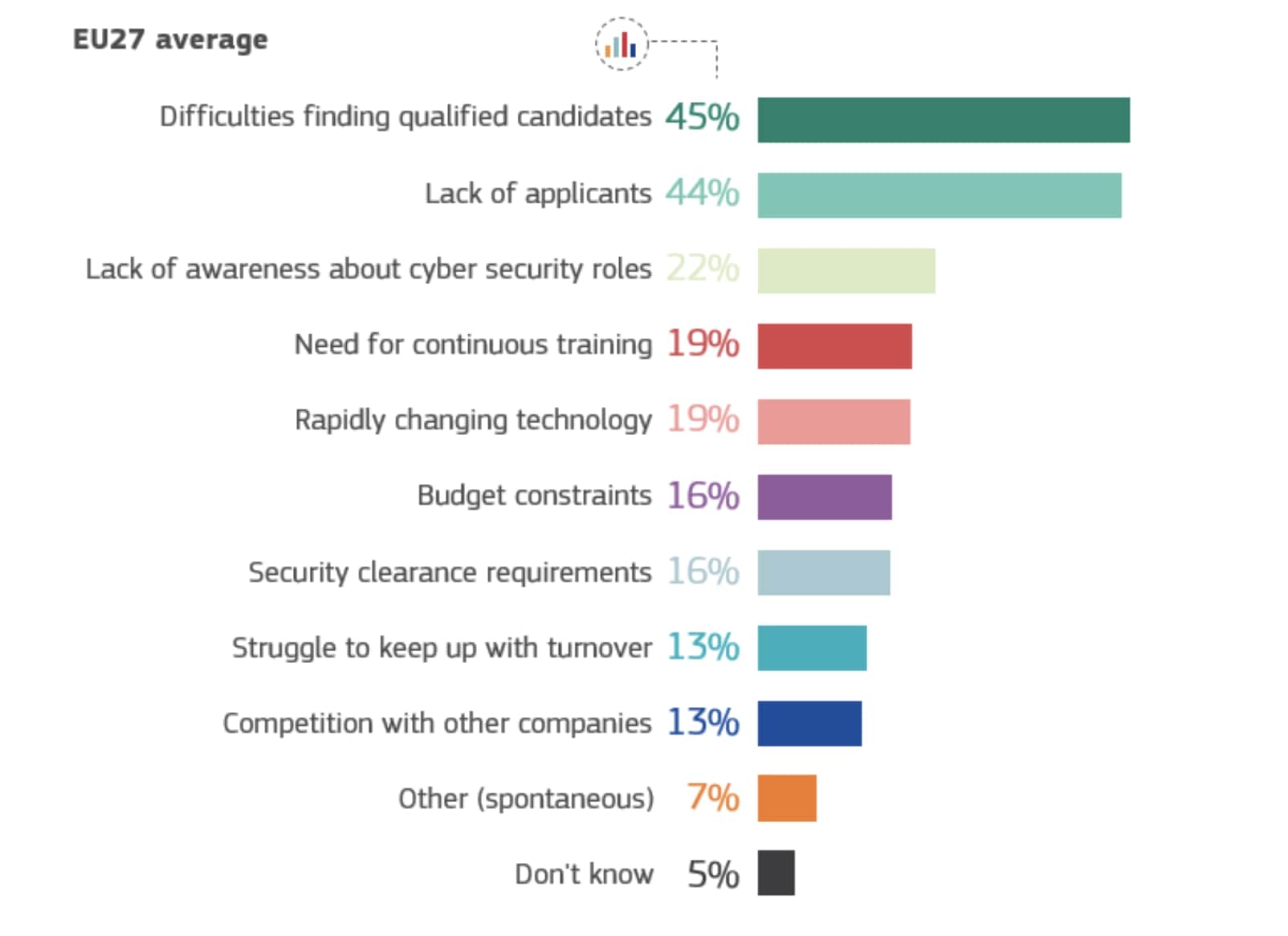

Angesichts der oben genannten Details wird deutlich, dass die Cybersicherheit im digitalen Zeitalter immer wichtiger wird. Die neuesten Eurobarometer-Umfragen, die von der Europäischen Kommission im Mai 2024 durchgeführt wurden, bestätigen diese Realität ebenfalls. Diese Umfragen zeigen, dass die überwiegende Mehrheit der Bürger besorgt über digitale Bedrohungen ist und dass stärkere Cybersicherheitsmaßnahmen notwendig sind.

Eurobarometer-Ergebnisse:

-

71 % der Umfrageteilnehmer glauben, dass Cybersicherheit eine hohe Priorität bei Unternehmen hat.

-

44 % der Unternehmen mit offenen Stellen im Bereich Cybersicherheit berichten von Herausforderungen aufgrund eines Mangels an Kandidaten.

-

Die Studie zeigt, dass 76% der Mitarbeiter in cybersicherheitsbezogenen Rollen keine formale Qualifikation oder zertifizierte Ausbildung haben.

Diese Daten beweisen, wie wichtig es ist, Cybersicherheitsmaßnahmen zu verstärken und digitale Fähigkeiten zu entwickeln. Wir alle können absehen, dass ohne eine starke Cybersicherheitsinfrastruktur Einzelpersonen und Unternehmen erheblichen Risiken ausgesetzt sein werden. Wir müssen die notwendigen Richtlinien erstellen, geeignete Schulungen erhalten und wesentliche Sicherheitsmaßnahmen wie das CRA umsetzen.

EC-Council-Schulung

Schulungen und die Entwicklung von Fähigkeiten sind von entscheidender Bedeutung, um mit Cyberbedrohungen umzugehen. In diesem Zusammenhang bietet das EC-Council weltweit anerkannte Zertifizierungen und Schulungsprogramme im Bereich Cybersicherheit an. Diese Programme bieten verschiedene Schulungsoptionen, die Einzelpersonen und Organisationen wahrnehmen sollten,um besser auf Cyberbedrohungen vorbereitet zu sein.

Hervorgehobene EC-Council-Schulungen:

-

Certified Ethical Hacker (CEH): Diese Schulung konzentriert sich auf ethische Hacking-Fähigkeiten. Sie lehrt, wie man Systemschwachstellen auf sichere und legale Weise findet und behebt.

-

Certified Information Security Manager (CISM): Diese Zertifizierung hilft, Führungsfähigkeiten im Bereich der Informationssicherheit innerhalb einer Organisation zu entwickeln.

-

Certified Chief Information Security Officer (CCISO): Dieses Programm vermittelt die notwendigen Fähigkeiten für das Management von Informationssicherheit auf hoher Ebene, insbesondere für Führungspositionen.

Diese Schulungsprogramme sind wesentlich für den Aufbau von Cybersicherheitskompetenzen und die Gewährleistung der digitalen Sicherheit. Die Forschung der Europäischen Kommission unterstreicht die Bedeutung von Investitionen in die Cybersicherheitsbildung. Die Programme des EC-Council werden dazu beitragen, eine sicherere digitale Umgebung zu schaffen, indem sie sowohl Einzelpersonen als auch Organisationen widerstandsfähiger gegen Cyberbedrohungen machen.

Schlussfolgerung

Möchten Sie, dass Ihre Geräte und Apps sicher und geschützt sind?Das CRA sorgt genau dafür. Es schützt Ihre persönlichen Daten und bewahrt Ihre Geräte vor Hackern. Diese Regeln sind dafür da, Ihre digitale Sicherheit zu gewährleisten.